Користувачі отримують повідомлення про помилку "У Sever є слабкий ефемерний відкритий ключ Діффі-Хеллмана ", коли вони намагаються отримати доступ до веб-сайту зі свого комп'ютера, але протоколи безпеки встановлені неправильно. Це повідомлення про помилку не означає, що з кінцем користувача щось не так. Ця проблема виникає на стороні сервера, де конфігурації безпеки неправильні. Існує ще кілька обхідних шляхів для доступу до веб-сайту, але веб-майстер повинен вирішити проблему належним чином.

Обмін ключами Діффі-Хеллмана (DH) - це метод обміну криптографічними ключами через загальнодоступний канал. DH - один з найпростіших практичних прикладів обміну відкритими ключами, реалізований у галузі криптографії. Серверні та клієнтські машини час від часу обмінюються інформацією із захищеною інформацією в криптографічних ключах. Якщо для передачі використовується DH, а ключ DH слабкий, браузер відмовиться встановити з'єднання для захисту вашої конфіденційності.

Що спричиняє помилку "Сервер має слабкий ефемерний відкритий ключ Діффі-Хеллмана"?

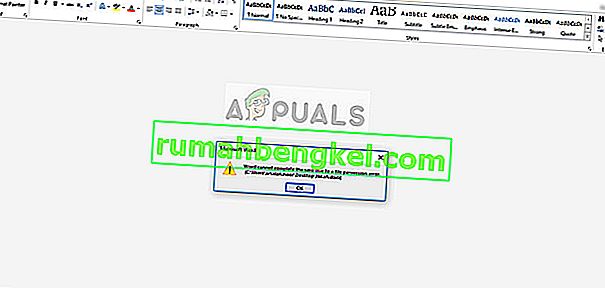

Як вже згадувалося раніше, це повідомлення про помилку означає, що на стороні сервера є якісь проблеми; не у вашому кінці. Конфігурація встановлена неправильно, що спричиняє збій протоколу безпеки SSL3, а отже і обмежує доступ до веб-сайту.

Найбільше, що ви можете зробити, це вимкнути SSL3 з вашого браузера та отримати доступ до веб-сайту. Зверніть увагу, що ви можете отримати до нього доступ, але безпека з'єднання не буде гарантована. Для веб-майстрів на стороні сервера вам потрібно правильно налаштувати свій сайт, щоб користувачі могли правильно до нього підключитися.

Рішення 1. Вимкнення SSL3 (на стороні клієнта)

Перш ніж ми дамо деяке уявлення про те, як виправити помилку на стороні сервера, ми розглянемо, як клієнт (ви користувач) може обійти це повідомлення про помилку і все одно отримати доступ до веб-сайту. SSL3 (рівень захищених сокетів) - це стандарт безпеки для встановлення зашифрованого зв'язку між вашим браузером та сервером. Ми можемо вимкнути SSL3 у вашому веб-переглядачі та перевірити, чи вирішує це проблему.

Тут ми демонструємо, як відключити SSL3 у Firefox. Ви можете повторити кроки у своєму браузері.

- Відкрийте Firefox і введіть у адресному рядку “ about: config ” наступне . Опинившись у конфігураціях, шукайте безпеку з панелі пошуку.

- Тепер будуть перераховані всі конфігурації щодо безпеки. Шукайте такі записи:

security.ssl3.dhe_rsa_aes_128_sha security.ssl3.dhe_rsa_aes_256_sha

Клацніть правою кнопкою миші на кожному з них і натисніть кнопку Перемкнути . Якщо значення true, воно буде помилковим.

- Після внесення змін перезапустіть Firefox і спробуйте знову зайти на веб-сайт. Перевірте, чи проблему вирішено.

Для Google Chrome ви виконуєте такі команди в командному рядку та вирішуєте проблему.

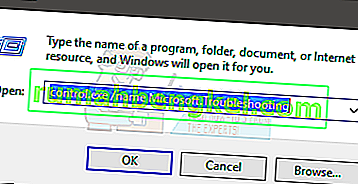

- Натисніть Windows + S, введіть у діалоговому вікні “ командний рядок ”, клацніть правою кнопкою миші на програмі та виберіть Запуск від імені адміністратора .

- Опинившись у командному рядку з підвищеними можливостями, виконайте такі команди:

відкрити / Applications / Google \ Chrome.app --args --cipher-suite-blacklist = 0x0088,0x0087,0x0039,0x0038,0x0044,0x0045,0x0066,0x0032,0x0033,0x0016,0x0013

- Тепер спробуйте отримати доступ до веб-сайту та перевірте, чи не обходить повідомлення про помилку.

Рішення 2: Налаштування належного відкритого ключа DH (на стороні сервера)

Якщо ви веб-майстер, ви, очевидно, знаєте, що використовуєте обмін ключами Діффі-Хеллмана на своєму сервері / веб-сайті. Пропонується встановити ключ довше 1024 (біти) . Чим довший ключ, тим надійніше з'єднання між сервером / веб-сайтом та браузером.

Якщо ви користувач, який відчуває помилку під час доступу до адміністраторської сторінки певного мережевого обладнання, переконайтеся, що воно оновлено до останньої версії. Існував навіть офіційний випуск програмного забезпечення Netgear, де воно оновилося лише для боротьби з цією помилкою.